Microsoft vá một lỗ hổng được xếp hạng “rất quan trọng” có tên là CVE-2021-1675 vào tháng 6 vừa qua. Lỗ hổng mới của Windows cho phép tin tặc điều khiển từ xa máy tính thông qua hệ thống Print Spooler - một viễn cảnh đáng sợ.

Microsoft vá một lỗ hổng được xếp hạng “rất quan trọng” có tên là CVE-2021-1675 vào tháng 6 vừa qua. Lỗ hổng mới của Windows cho phép tin tặc điều khiển từ xa máy tính thông qua hệ thống Print Spooler - một viễn cảnh đáng sợ.

Lỗ hổng này ảnh hưởng đến hầu hết các phiên bản của hệ điều hành Windows 10/8.1/7, Windows Server 2019/2016/2012/2008. Microsoft đã phát hành bản vá cho lỗ hổng bảo mật CVE-2021-1675 này. Người dùng cần thực hiện cập nhật bản vá bảo mật theo hướng dẫn của Microsoft (https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2021-1675).

Các nhà nghiên cứu tại công ty công nghệ Trung Quốc Sangfor đã vô tình tiếp tay cho một loại hình khai thác tương tự có tên PrintNightmare sau khi “vẽ đường” cho tin tặc cách tận dụng một lỗi chưa được phát hiện trước đó.

Được biết, Sangfor đang chuẩn bị tổ chức một hội nghị về hệ thống máy in của Windows, hệ thống luôn dễ bị tin tặc tấn công. Để mọi người sẵn sàng cho hội nghị này, Sangfor quyết định công bố tài liệu có tên là Proof of Concept (POC) để giải thích cách hoạt động của CVE-2021-1675 đã được vá gần đây và tất cả những điều nguy hiểm mà các tin tặc có thể khai thác qua lỗ hổng này.

Theo Microsoft, Print Spooler là một công cụ phức tạp mà Windows sử dụng để sắp xếp lịch trình in, bên cạnh những chức năng khác. Tin tặc đã khai thác lỗ hổng này để giành toàn quyền kiểm soát hệ thống, với sức mạnh chạy mã tùy ý, cài đặt phần mềm và quản lý tệp.

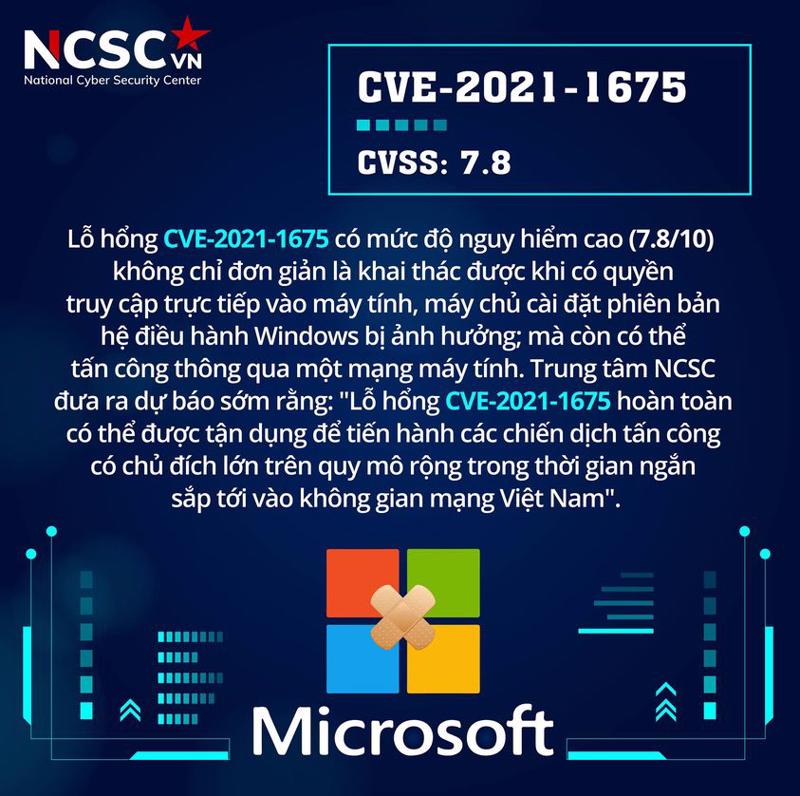

Tuy nhiên, đơn vị chức năng của Bộ Thông tin và Truyền thông đã ghi nhận một số thông tin bổ sung mới cho thấy lỗ hổng bảo mật CVE-2021-1675 có mức độ nguy hiểm cao hơn thực tế được công bố.

Vì nếu khai thác thành công lỗ hổng này, kẻ xấu không chỉ khai thác được khi có quyền truy cập trực tiếp vào máy tính, máy chủ cài đặt phiên bản hệ điều hành Windows mà còn có thể tấn công thông qua một mạng máy tính.

Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC) dự báo rằng, lỗ hổng CVE-2021-1675 có thể bị tận dụng để tiến hành các chiến dịch tấn công có chủ đích APT lớn trên quy mô rộng vào không gian mạng Việt Nam trong thời gian ngắn sắp tới.

NCSC cũng đề nghị các cơ quan, đơn vị, doanh nghiệp tăng cường giám sát và sẵn sàng phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng; đồng thời thường xuyên theo dõi kênh cảnh báo của các cơ quan chức năng và các tổ chức lớn về an toàn thông tin để phát hiện kịp thời các nguy cơ tấn công mạng.

Hiện tại, cách duy nhất để bảo vệ PC khỏi PrintNightmare là vô hiệu hóa các chức năng in như Print Spooler. Biện pháp phòng ngừa này gần như là “bất khả thi” trong các tổ chức và công ty - nơi mà việc in ấn là không thể thiếu.

Ngoài ra, các cơ quan, đơn vị, doanh nghiệp có thể liên hệ theo số điện thoại 02432091616 và thư điện tử ais@mic.gov.vn để được đầu mối hỗ trợ của Bộ Thông tin và Truyền thông là Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), Cục An toàn thông tin trợ giúp.